De ce un atac cibernetic poate opri complet o afacere fără un plan pregătit

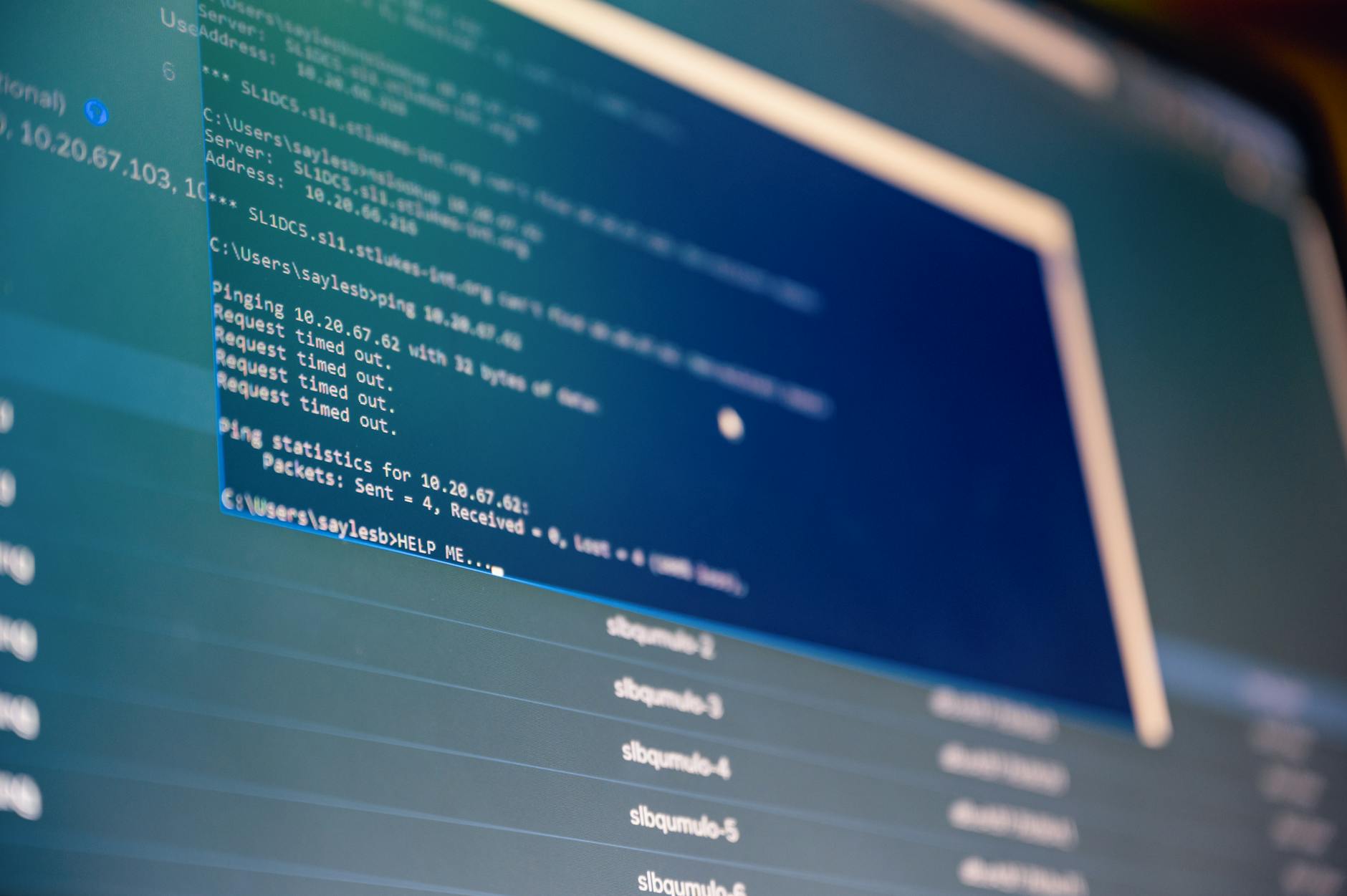

În 2026, amenințările cibernetice nu mai sunt o excepție — sunt o realitate cu care se confruntă zilnic companii din toate industriile. Doar în ultimele zile, am aflat că o agenție federală americană a fost compromisă prin malware-ul Firestarter care a supraviețuit patch-urilor de securitate aplicate pe firewall-uri Cisco, că angajați NASA au căzut victime unui atac de phishing orchestrat de actori statali chinezi, iar compania americană Itron a confirmat o breșă de securitate în rețeaua sa internă IT. Dacă organizații cu resurse considerabile sunt vulnerabile, ce se întâmplă cu o firmă românească fără un plan de continuitate a afacerii (BCP — Business Continuity Plan) bine definit?

Răspunsul este simplu și dur: se oprește. Pierde date, pierde clienți, pierde reputație și, în multe cazuri, pierde bani pe care nu îi mai recuperează. Tocmai de aceea, construirea unui plan solid de continuitate după un incident cibernetic nu mai este opțională — este o necesitate strategică pentru orice business B2B din România.

Ce înseamnă un plan de continuitate a afacerii în contextul cibersecurității

Un Business Continuity Plan (BCP) este documentul viu care descrie cum organizația ta va continua să funcționeze — chiar și la capacitate redusă — în timpul și după producerea unui incident major. Dacă un plan de recuperare în caz de dezastru (DRP) se concentrează pe restaurarea sistemelor tehnice, BCP-ul adresează întreaga organizație: oameni, procese, comunicare, parteneri și clienți.

În contextul unui atac cibernetic — fie că vorbim de ransomware, compromitere de conturi, exfiltrare de date sau sabotaj de infrastructură — un BCP eficient răspunde la trei întrebări fundamentale:

- Cât timp putem funcționa fără sistemele afectate? (RTO — Recovery Time Objective)

- Câte date ne permitem să pierdem? (RPO — Recovery Point Objective)

- Cine face ce și când, în primele 24-72 de ore după incident?

Evaluarea impactului — primul pas concret

Înainte de a scrie orice procedură, trebuie să înțelegi cu precizie ce sisteme, date și procese sunt critice pentru funcționarea afacerii tale. Această analiză se numește Business Impact Analysis (BIA) și îți oferă o hartă clară a priorităților.

În cadrul BIA, identifici:

- Sistemele și aplicațiile fără de care operațiunile se blochează complet

- Datele cu valoare critică (financiare, contractuale, date ale clienților)

- Procesele manuale care pot înlocui temporar cele digitale

- Furnizorii și partenerii ale căror sisteme sunt interconectate cu ale tale

Această hartă devine fundația întregului plan. Fără ea, orice strategie de continuitate riscă să protejeze procese secundare și să ignore tocmai cele vitale.

Definirea echipei de răspuns la incident

Un plan fără oameni responsabili este doar un document. Echipa de răspuns la incident (IRT — Incident Response Team) trebuie definită în avans, cu roluri clare și persoane de rezervă pentru fiecare poziție. Componența tipică include:

- Coordonator incident — persoana care ia deciziile finale în criză

- Responsabil tehnic IT/securitate — gestionează izolarea și investigarea

- Responsabil comunicare — gestionează mesajele interne și externe

- Responsabil juridic/conformitate — asigură respectarea GDPR și notificările obligatorii

- Responsabil relații clienți — menține legătura cu partenerii afectați

Toți membrii echipei trebuie să cunoască planul înainte de a apărea criza, nu în timpul ei.

Pașii concreți pentru construirea BCP-ului după un atac cibernetic

Odată ce ai fundamentele — BIA și echipa de răspuns — urmează construirea efectivă a planului. Iată structura recomandată pentru o companie B2B din România:

Faza 1: Containment și evaluare rapidă (primele 4 ore)

Primul instinct greșit după un atac este să continui să lucrezi ca și când nimic nu s-a întâmplat, sperând că problema se rezolvă de la sine. Al doilea instinct greșit este să oprești totul haotic, fără o strategie. Faza de containment înseamnă izolarea controlată a sistemelor compromise pentru a preveni răspândirea laterală a atacului.

Acțiunile concrete în această fază includ:

- Deconectarea segmentelor de rețea afectate fără a opri complet infrastructura

- Revocarea imediată a credențialelor compromise sau suspecte

- Activarea logurilor de audit pentru a păstra evidențe ale incidentului

- Notificarea internă a echipei IRT conform protocolului prestabilit

- Documentarea tuturor acțiunilor întreprinse (esențial pentru investigație și conformitate GDPR)

O soluție VPN pentru echipe remote configurată corect, cu segmentare și autentificare multifactor, poate reduce semnificativ suprafața de atac în aceste momente critice — și poate menține operațional accesul echipelor tehnice la sistemele izolate fără a compromite restul infrastructurii.

Faza 2: Comunicarea de criză — internă și externă

Comunicarea defectuoasă în timpul unui incident cibernetic poate face mai mult rău decât atacul în sine. Clienții care află despre breșă din presă înainte să fie informați direct de tine nu vor uita. Angajații care primesc informații contradictorii vor lua decizii greșite.

Planul de comunicare trebuie să includă:

- Șabloane de mesaje pre-aprobate pentru diferite scenarii (ransomware, exfiltrare date, întrerupere servicii)

- Canalele alternative de comunicare în cazul în care email-ul sau platforma internă sunt compromise

- Procedura de notificare ANSPDCP în maxim 72 de ore, conform GDPR, în cazul unei breșe de date personale

- Mesajul pentru clienți și parteneri — transparent, fără a dezvălui detalii tehnice care ar putea fi exploatate

Faza 3: Restaurare și revenire la operațiuni normale

Restaurarea nu înseamnă doar repornirea serverelor. Înseamnă validarea că sistemele sunt curate, că vectorul de atac a fost eliminat și că datele restaurate din backup sunt integre și necompromise.

Pașii cheie ai acestei faze:

- Restaurarea din backup-uri verificate și izolate (nu din backup-uri care puteau fi infectate simultan)

- Testarea sistemelor restaurate într-un mediu controlat înainte de reintegrare în producție

- Aplicarea tuturor patch-urilor de securitate disponibile înainte de repunerea în funcțiune

- Monitorizare intensificată post-incident pentru a detecta persistența sau reinfectarea

- Debriefing complet cu echipa IRT — ce a mers, ce nu a mers, ce se îmbunătățește

Automatizare, testare și menținerea planului actualizat

Un BCP care nu este testat regulat este, în practică, inutil. Cel mai bun moment să descoperi că procedura de failover nu funcționează nu este în mijlocul unui atac real. De aceea, exercițiile simulate de incident (tabletop exercises) trebuie programate cel puțin o dată pe an, cu participarea tuturor membrilor echipei IRT.

Pe lângă testare, automatizarea joacă un rol din ce în ce mai important în BCP-urile moderne. De la alertele automate de detecție a anomaliilor, la failover automatizat în cloud și notificări instantanee către echipă — tehnologia poate reduce semnificativ RTO-ul. Dacă vrei să înțelegi cum automatizarea proceselor poate sprijini și reziliența operațională a afacerii tale, platforma AI Automated oferă soluții de automatizare cu AI care pot fi integrate în fluxurile operaționale ale companiei, inclusiv în scenarii de răspuns la incident.

Planul trebuie actualizat ori de câte ori se schimbă ceva relevant: o nouă aplicație critică, un nou furnizor, o reorganizare a echipei sau apariția unui nou tip de amenințare. În 2026, cu actori statali care exploatează vulnerabilități în firewall-uri enterprise și cu malware care supraviețuiește patch-urilor de securitate, amenințările evoluează rapid — și BCP-ul tău trebuie să țină pasul.

Concluzie: reziliența nu este un proiect, este un proces continuu

Construirea unui plan de continuitate a afacerii după un atac cibernetic nu este un efort unic, de bifat în lista de conformitate. Este un proces viu, care reflectă maturitatea organizației tale în fața amenințărilor reale. Companiile care investesc acum în BCP nu sunt cele care se tem mai mult — sunt cele care înțeleg că supraviețuirea unui incident major poate fi avantajul competitiv decisiv față de concurenții nepregătiți.

Dacă nu știi de unde să începi sau vrei să auditezi planul existent al companiei tale, SecureIT Solutions oferă servicii complete de securitate cibernetică, inclusiv consultanță BCP/DRP, evaluare BIA și suport în construirea echipei de răspuns la incident. Contactează-ne pentru o evaluare inițială fără costuri.